WSHRAT: troyano de acceso remoto capaz de realizar múltiples acciones en un equipo infectado

Analizamos las principales características de WSHRAT, un troyano de acceso remoto (RAT) creado a partir del viejo malware Hworm que es utilizado activamente en campañas a nivel global.

Explicamos que es WSHRAT, como se propaga y cuáles son las principales características de este malware en actividad, según algunas muestras analizadas durante el segundo trimestre del 2021.

¿Qué es WSHRAT?

WSHRAT es un troyano de acceso remoto o RAT (por sus siglas en inglés). Este tipo de código malicioso permite a los cibercriminales obtener acceso a la máquina de sus víctimas para realizar diversas actividades de espionaje y robar información personal, como credenciales almacenadas en navegadores o clientes de mensajería, por ejemplo, Outlook, así como descargar archivos adicionales, ejecutar comandos en la máquina, entre otras.

WSHRAT es una variante de Houdini Worm o H-Worm, un malware escrito en el lenguaje Visual Basic Script (VBS) que fue visto por primera vez en 2013 siendo comercializado en foros clandestinos.

Similitudes entre WSHRAT y H-Worm

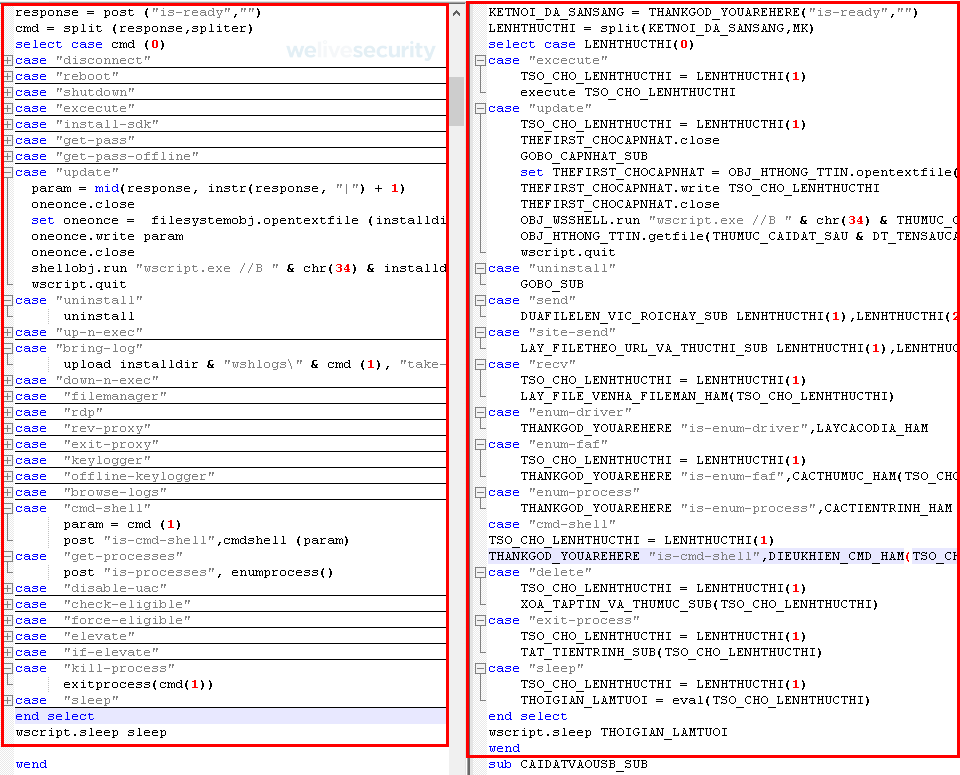

Esta variante más reciente —fue detectada por primera vez en junio de 2019— puede estar escrita en el lenguaje VBS como también en JavaScript y hemos observado que cuenta con más comandos que su predecesor. En la Imagen 1 podemos apreciar algunas similitudes a nivel código entre WSHRAT (izquierda) y H-Worm (derecha).

Aparte de estas similitudes, WSHRAT también es comercializado en foros clandestinos. En junio de 2019 un actor de amenazas ofreció en foros la venta del builder de WSHRAT por una suscripción mensual de 50 dólares. Esto demuestra que este tipo de “herramienta” puede ser utilizada por cualquier persona dispuesta a pagar y sin grandes conocimientos técnicos o sobre el funcionamiento de las soluciones antivirus, como puede ser el caso de los grupos APT.

Por último, WSHRAT hace uso de distintas técnicas de ofuscación o para ocultar el código dentro de distintos archivos ejecutables, ya sea para dificultar el análisis como para evitar ser detectado por soluciones antivirus.

Cómo se propaga WSHRAT

Esta amenaza suele propagarse mediante archivos adjuntos maliciosos en correos de phishing que buscan engañar a los usuarios para convencerlos de que descarguen y ejecuten el archivo.

Dado que este troyano se propaga a nivel mundial, incluidos los países de América Latina, hemos visto que el mensaje en el asunto de estos correos electrónicos suele variar. A modo de ejemplo, algunos de los asuntos que hemos visto en español son:

- Detalles De La Multa Electrónica

- Comparendo-Electrónico

- infracciones vencidas por pagar urgente

- Notificación Del Comparendo

- Aviso Importante De La Comisión De Transito Del Ecuador

Por otro lado, WSHRAT puede propagarse automáticamente sobre dispositivos USB que estén conectados en la máquina víctima, aumentando así sus posibilidades de infectar otros equipos.

En el siguiente diagrama (Imagen 3) se puede observar un ejemplo de cómo puede ser el proceso de infección de WSHRAT partiendo desde un correo electrónico con un archivo adjunto malicioso.

Principales características de WSHRAT

Como se explica en la Imagen 3, este RAT es capaz de robar información personal de la máquina víctima y generar persistencia, además de otras cosas. Para poder realizar esto cuenta con distintas características que mencionaremos a continuación:

- Su payload puede estar desarrollado en el lenguaje Visual Basic o JavaScript

- Puede obtener persistencia sobre la máquina víctima instalándose en las siguientes rutas:

- C:\Users\%USERNAME%\AppData\Roaming

- C:\Users\%USERNAME%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- También obtiene persistencia modificando alguna de las siguientes claves de registros de Windows:

- HKLM\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Run

- HKU[%USERNAME%]\Software\Microsoft\Windows\CurrentVersion\Run

- Posee distintas variables globales que, dependiendo de su configuración, le permite realizar acciones como las siguientes:

- Correr la amenaza con privilegios de administrador

- Desactivar la funcionalidad antispyware del Windows defender

- Modificar la funcionalidad de UAC de Windows

- Posee distintos archivos embebidos en base64 que se utilizan para llevar a cabo distintas acciones maliciosas. Por ejemplo:

- Obtener credenciales de distintos navegadores como Firefox o Google Chrome

- Establecer un reverse proxy

- Establecer una conexión RDP en la máquina víctima

- Correr un keylogger en la máquina víctima

- Cuenta con más de 30 comandos para realizar distintas acciones sobre la máquina víctima, aparte de las mencionadas anteriormente.

Para dimensionar el control que ofrece sobre la máquina víctima, estas son algunas de las acciones que permite ejecutar WSHRAT a partir de los comandos que recibe por parte de sus operadores:

- Reiniciar o apagar la máquina víctima

- Ejecutar comandos sobre la máquina víctima

- Descargar y ejecutar archivos que pueden ser descargados desde un servidor controlado por el atacante o desde una dirección aparte

- Obtener credenciales de distintos navegadores, como Mozilla Firefox, Google Chrome o Internet Explorer

- Obtener credenciales de distintos clientes de mensajería como Outlook, Mozilla Thunderbird, entre otros

- Enviar archivos hacia el servidor del atacante

- Ejecutar un keylogger en la máquina víctima

- Obtener los procesos que estén corriendo en la máquina víctima

- Matar un proceso que este corriendo en la máquina víctima

- Actualizar o desinstalar el malware

- Ejecutar una sesión de RDP sobre la máquina víctima

- Elevar privilegios del malware sobre la máquina víctima

Como se mencionó anteriormente, hemos observado que esta amenaza tiene características de gusano (worm), ya que puede propagarse de forma automática sobre dispositivos USB conectados a la máquina víctima mediante la creación de archivos de acceso directo. Esto lo hace leyendo todos los archivos legítimos que estén en estos dispositivos y crea un acceso directo para cada uno de ellos, donde se ejecuta el archivo original más el malware que se encuentra en el dispositivo.

A continuación, agregamos algunos de los hashes analizados:

- 5119c2253019970abd914b0c571f793f1a9466bd (payload)

- 1704cf928d3f421cc1b2b654e95696ed4d127ffd (correo electrónico)

Consejos para estar protegido de este tipo de amenazas

Dado que esta amenaza se propaga principalmente a través de correos electrónicos, compartimos algunas recomendaciones para evitar ser una víctima:

- Al revisar un correo entrante prestar atención a:

- La dirección de donde proviene.

- El nombre de la persona que nos lo envía.

- Revisar el contenido de este, por ejemplo, faltas de ortografía.

- No abrir ningún correo si hay motivos para dudar, ya sea del contenido o de la persona que lo envió.

- No descargar archivos adjuntos de correos si se duda de su recepción o de cualquier otra cosa.

- Revisar las extensiones de los archivos, por ejemplo, si el nombre de un archivo termina con “.pdf.exe”, la última extensión es la que determina el tipo de archivo, en este caso seria “.exe”; es decir, un ejecutable.

- Si un correo incluye un enlace que nos lleva a una página que nos pide nuestras credenciales para acceder, no ingresarlas. En su lugar, recomendamos abrir la página oficial desde otra ventana o pestaña del navegador y acceder al sitio desde ahí.

- Ser prudentes al descargar y extraer archivos comprimidos .zip, .rar, etc., más allá de que la fuente que envía el correo sea legitima.

- Tener los equipos y aplicaciones con las últimas actualizaciones instaladas.

- Mantener actualizada la solución de seguridad instalada en el dispositivo.

Por otro lado, como esta amenaza también se propaga por dispositivos extraíbles, enumeramos también distintas recomendaciones para este caso:

- Prestar atención a posibles cambios en los archivos.

- Prestar atención si tenemos dos archivos con el mismo nombre, pero sus iconos tienen alguna mínima diferencia.

- Si se duda de alguno de los archivos en estos dispositivos, analizarlos con una solución antivirus y no ejecutarlos directamente.

Técnicas de MITTRE ATT&CK

A continuación, mencionamos las técnicas de MITTRE ATT&CK presentes en esta amenaza.

Nota: Esta tabla se creó utilizando la versión 9 del Framework MITTRE ATT&CK

| Táctica | Técnica (ID) | Nombre |

| Initial Access | T1091 | Replication Through Removable Media |

T1566.001 | Phishing: Spearphishing Attachment | |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell |

| T1059.005 | Command and Scripting Interpreter: Visual Basic | |

T1059.007 | Command and Scripting Interpreter: JavaScript/JScript | |

T1204.002 | UserExecution: Malicious File | |

| Defense Evasion | T1027 | Obfuscated Files or Information |

T1055 | Process Injection | |

| T1112 | Modify Registry | |

| T1548.002 | Abuse Elevation Control Mechanism: Bypass User Account Control | |

| T1564.001 | Hide Artifacts: Hidden Files and Directories | |

| Discovery | T1057 | Process Discovery |

| T1082 | System Information Discovery | |

| T1518.001 | Software Discovery: Security Software Discovery | |

| Collection | T1056 | Input Capture |

| Exfiltration | T1041 | Exfiltration Over C2 Channel |

referencia https://www.welivesecurity.com/la-es/2021/10/25/caracteristicas-troyano-acceso-remoto-wshrat/?utm_source=responsys&utm_medium=email&utm_content=WLS%20Spanish%20-29-10-2021&utm_campaign=wls_newsletter