Superficies de ataque no convencionales Una superficie de ataque es el nombre que se le da a todos los activos atacables propiedad de una organización que podrían proporcionar acceso a redes internas o información confidencial si se vieran comprometidos.Las organizaciones a menudo se enfocan en activos convencionales como dominios, subdominios, direcciones IP y rangos de […]

¿QUÉ ES EL SPYWARE? Descargar PDF El spyware es un tipo de malware que roba datos de su dispositivo. Puede registrar lo que escribe, tomar capturas de pantalla e incluso usar la cámara de su dispositivo. Lea a continuación para obtener más información sobre qué es el spyware y cómo protegerse. ¿Qué hace spyware?El software […]

¿POR QUÉ LOS HACKERS QUIEREN SU INFORMACIÓN PERSONAL? A menudo escuchamos casos de infracción de datos, pero lo que no sabemos es lo que hacen con la información personal robada. Cada año, se roban miles de millones de registros de información personal mediante la infracción de datos. Pero ¿qué es lo que hacen los delincuentes […]

¿QUÉ ES EL SMISHING? Descargar PDF Este fenómeno preocupante se conoce más comúnmente como smishing, que proviene de las palabras SMS y phishing. La palabra SMS es un acrónimo de servicio de mensajes cortos (simplemente conocido como mensajería de texto). El phishing es un tipo de estafa en línea que utiliza mensajes, como correos electrónicos, […]

El tortuoso camino de los préstamos en apps Descargar PDF Amenzas, acoso y robo de información almacenada en el celular es lo que viven los mexicanos que confían en los préstamos exprés de algunas apps que se promueven en el mercado. Ante la necesidad de solventar deudas, cada vez más mexicanos recurren a todo tipo de […]

¿Qué es el RDP en informática y para qué sirve? ¿Qué es el RDP? El acrónimo RDP proviene del inglés Remote Desktop Protocol, que en español se traduce como Protocolo de Escritorio Remoto, y permite a un usuario acceder remotamente al escritorio de una computadora sin necesidad de estar físicamente cerca. La forma más común de conectarse a […]

Saber qué es el phishing: el primer paso para protegerse Fecha de lanzamiento original: 8 de junio de 2022 Descargar PDF ¿Que es el phishing? El Phishing es cuando un atacante lo engaña para que abra un enlace malicioso o un archivo adjunto de correo electrónico enmascarándolo como algo interesante. Siga leyendo para averiguar qué […]

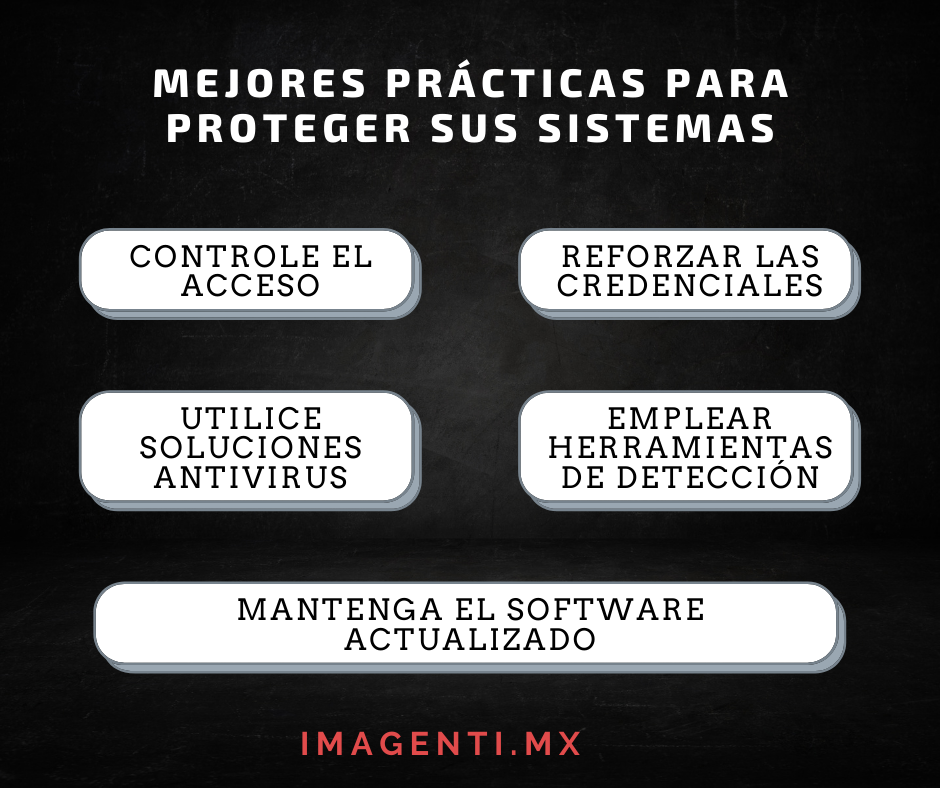

Controles de seguridad débiles y prácticas rutinarias explotables para el acceso inicial Fecha de lanzamiento original: 17 de mayo de 2022 Descargar PDF Resumen Mejores prácticas para proteger sus sistemas:• Controle el acceso.• Reforzar las credenciales.• Establecer una gestión de registros centralizada.• Utilice soluciones antivirus.• Emplear herramientas de detección.• Operar servicios expuestos en hosts accesibles […]

Suecia y Finlandia analizan los ciberataquesderivados de las aplicaciones de la OTAN Los funcionarios advierten que es probable que aumenten los ataques cibernéticos a largo plazopor parte de grupos con vínculos con Rusia El presidente de los Estados Unidos, Joe Biden, en el centro, se reunió con el presidente deFinlandia, Sauli Niinisto, y la primera […]

¿Por qué Pegasus es tan difícil de detectar? En una misma semana hemos se ha detectado este malware asociado al supuesto espionaje de líderes independentistas catalanes, Pedro Sánchez y Margarita Robles, y a pesar de su larga historia de infecciones célebres, no hay un modo sencillo de detectar si tienes Pegasus en el móvil, ¿por […]