Actividad cibernética continua en Europa del Este observada por TAG El Grupo de Análisis de Amenazas (TAG) de Google sigue vigilando de cerca el entorno de la ciberseguridad en Europa del Este con respecto a la guerra en Ucrania. Muchos de los activos cibernéticos del gobierno ruso han permanecido centrados en Ucrania y cuestiones relacionadas […]

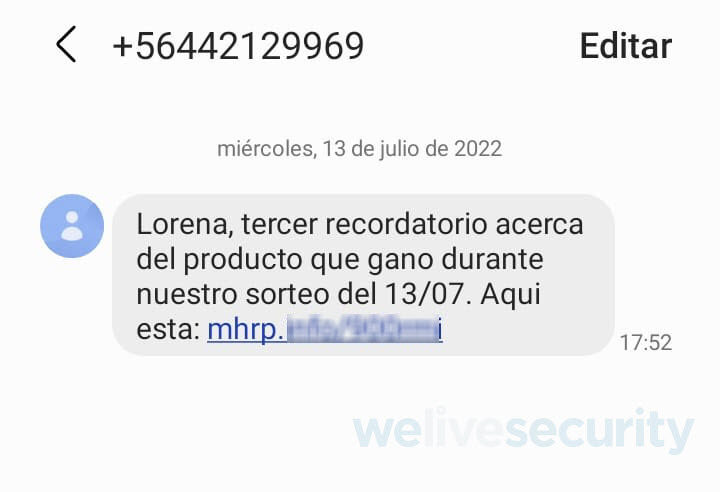

Engaño vía SMS sobre supuesto premio de un sorteo busca robar datos de la tarjeta Engaño vía SMS dirigido a usuarios de México suplanta la identidad de Mercado Libre para hacer creer a potenciales víctimas que ganaron un IPad Pro en un sorteo. Un engaño que se distribuye a través de mensajes SMS está circulando […]

Un hacker roba a la policía los datos de 1.000 millones de chinos, la mayor filtración de su historia De confirmarse, afectaría al 80% de la población de China y podría traducirse en una fuerte oleada de ciberataques aprovechando esos datos. China se estaría enfrentando a una de las mayores filtraciones de datos de su […]

COMPRUEBE SI SU INFORMACIÓN PERSONAL HA SIDO EXPUESTA Ingresa aquí La información de la cuenta expuesta por una filtración de datos puede llevar al robo de identidad. F-Secure le ayuda a comprobar si su información privada aparece en robo de datos conocidas. La dirección de correo electrónico o la información de la brecha de seguridad […]

¿Que es un CaddyWiper? Descargar PDF La herramienta borra no solo los datos del usuario, sino también la información de partición de cualquier unidad que haya tenido la mala suerte de estar conectada a una máquina afectada. Funciona al corromper archivos en una máquina y sobrescribirlos con caracteres de bytes nulos, perdiendo los datos del […]

¿CÓMO SE REALIZA LA TOMA DE CONTROL DE SU CUENTA? Descargar PDF La toma de control de su cuenta significa que alguien obtiene acceso no autorizado a su cuenta en línea. El control de cuentas provoca el robo de identidad en línea, cuando los delincuentes roban la información personal almacenada en las cuentas en línea. […]

¿QUÉ ES UN CIBERATAQUE? Descarga PDF Los métodos y motivos para llevar a cabo un ciberataque son numerosos. Lamentablemente, ni los individuos ni los objetivos más grandes, como las naciones, las empresas y las organizaciones, están a salvo de la amenaza que suponen los ciberataques. Los ciberataques son una amenaza común en el panorama online […]

CÓMO PROTEGER SUS DISPOSITIVOS MÓVILES DE LOS HACKERS Descargar PDF Utilizados para los pagos y las actividades diarias, los dispositivos móviles deben estar protegidos. ¿Cómo puede proteger su teléfono y su tableta de los piratas informáticos? Lea nuestra guía de seguridad para móviles. Los dispositivos móviles necesitan protección al igual que los ordenadores Piensa por […]

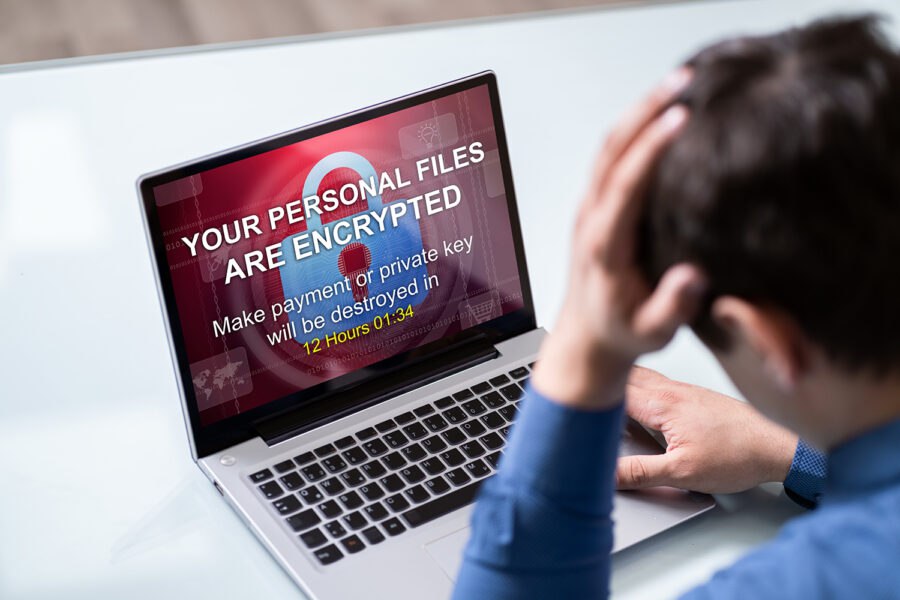

¿QUÉ ES UN ATAQUE DE RANSOMWARE? Descargar PDF El ransomware es una de las formas más dañinas de malware. Imagina tener que pagar para acceder a los archivos de tu propio dispositivo. Así de graves son los ataques de ransomware. Descubra qué es el ransomware y cómo puede protegerse. ¿Cómo funcionan los ataques de ransomware? […]

¿Qué es el Stalkerware? Descargar PDF El stalkerware es un tipo de aplicaciones que los agresores utilizan para vigilar y rastrear a sus víctimas. Estas aplicaciones suelen instalarse sin el consentimiento ni el conocimiento de la víctima. Las aplicaciones están diseñadas para engañar a las víctimas y hacerles creer que no pasa nada. De este […]